Technologia C-UAV w praktyce

Systemy przeciwdziałania dronom (C-UAV) w środowisku jakim jest lotnisko wymagają nie tylko skutecznej detekcji, ale przede wszystkim precyzyjnej i kontrolowanej reakcji. Kluczowym zadaniem staje się więc odpowiednie dobranie platformy sprzętowej, zdolnej do przetwarzania dużych wolumenów danych w czasie rzeczywistym oraz integracji wielu interfejsów komunikacyjnych.

Prezentowane poniżej case study pokazuje, jak wykorzystano przemysłowy komputer jednopłytkowy EPIC-TGH7 firmy AAEON, tworząc z niego centralny element systemu C-UAV, zaprojektowanego z myślą o środowisku infrastruktury krytycznej.

Wyzwanie: bezpieczeństwo przestrzeni powietrznej

W ostatnich latach rosnąca dostępność komercyjnych dronów typu COTS (Commercial Off-The-Shelf) diametralnie zmieniła sposób ich wykorzystania. Kiedyś – narzędzia dostępne wyłącznie dla dużych organizacji i administracji państwowej. Dziś UAV (Unmanned Aerial Vehicles) stały się powszechnie dostępnymi rozwiązaniami o realnym potencjale komercyjnym.

Wykorzystanie dronów przyniosło wiele korzyści. Od inspekcji infrastruktury i monitoringu środowiskowego po wsparcie operacji poszukiwawczo-ratowniczych.

Jednak wraz z popularyzacją technologii pojawiło się również nowe wyzwanie. Jest nim zapewnienie bezpieczeństwa w przestrzeni, w której nawet krótkotrwałe zakłócenie może generować poważne konsekwencje operacyjne i finansowe.

W przypadku lotnisk zagrożenie ze strony nieautoryzowanych UAV może prowadzić do zamknięcia pasów startowych, odwołania lotów czy sytuacji typu near-miss. Są to środowiska wymagające absolutnej niezawodności i nieprzerwanej komunikacji.

Dlaczego klasyczne systemy C-UAV nie zawsze są wystarczające?

Systemy C-UAV bazują zazwyczaj na wielowarstwowym podejściu, integrując wiele technologii detekcji oraz neutralizacji. Są to m.in.:

- określanie pozycji, prędkości i trajektorii UAV (radar)

- identyfikacja protokołów komunikacyjnych (skanowanie RF)

- zakłócanie komunikacji pomiędzy dronem a operatorem (RF jamming)

- manipulowanie sygnałem nawigacyjnym (GPS spoofing)

- przechwycenie / unieszkodliwienie UAV (fizyczne metody)

Choć wspomniane metody są skuteczne, to na terenie lotniska mogą generować dodatkowe ryzyka. Szczególnie w kontekście zakłóceń komunikacyjnych czy bezpieczeństwa operacyjnego.

Zespół projektowy stanął więc przed wyzwaniem stworzenia rozwiązania „szytego na miarę”. Systemu skutecznego, ale jednocześnie nie powodującego niepożądanych skutków ubocznych w infrastrukturze krytycznej.

Nowe podejście: manipulacja protokołem

Kluczowym elementem nowatorskiej architektury wspomnianego systemu stała się tzw. manipulacja protokołem (protocol manipulation). W przeciwieństwie do zagłuszania RF czy GPS spoofingu, system wykorzystuje dedykowane nadajniki RF do monitorowania i dekodowania struktury transmisji pomiędzy UAV a jego kontrolerem, bazując na ograniczeniach komercyjnych protokołów komunikacyjnych UAV. Dzięki temu jest w stanie pozyskać następujące dane:

- marka i model UAV

- numer seryjny

- ostatnia znana lokalizacja kontrolera

Po przejęciu łącza radiowego możliwe jest wysłanie komend sterujących, jak wymuszenie powrotu do punktu startowego („return to home”) czy bezpieczne lądowanie w wyznaczonej lokalizacji. W konsekwencji, zamiast zakłócać całe środowisko, rozwiązanie działa precyzyjnie i selektywnie, przejmując kontrolę wyłącznie nad konkretnym obiektem, bez ingerencji w inne systemy lotniskowe.

Fundament systemu: EPIC-TGH7

Komputer jednopłytkowy EPIC-TGH7 firmy AAEON to centralny element prezentowanego rozwiązania. Wybrano go ze względu na połączenie wysokiej wydajności obliczeniowej, odporności przemysłowej i rozbudowanych możliwości komunikacyjnych. Bowiem projektowany system, miał w założeniu nie tylko obsługiwać wiele sensorów (radar, odbiorniki RF, nadajniki), lecz także przetwarzać dane w czasie rzeczywistym, minimalizując opóźnienia pomiędzy detekcją a reakcją. W przestrzeni powietrznej, gdzie liczą się sekundy, kluczowym było skrócenie łańcucha: Wykrycie → Analiza → Decyzja → Neutralizacja.

- zapisie surowych sygnałów RF

- rejestrowaniu metadanych identyfikacyjnych UAV

- logowaniu strumieni z sensorów wysokiej rozdzielczości

W praktyce umożliwiło to analizę i reakcję w czasie rzeczywistym, bez opóźnień wynikających z ograniczeń wydajnościowych systemu.

Rozbudowana architektura komunikacyjna

Wbudowane na płycie porty LAN dotychczas obsługiwały odbiorniki RF i radar. W celu integracji dodatkowych nadajników RF wykorzystano moduł dual-LAN, podłączony przez złącze FPC, rozszerzając w ten sposób system do konfiguracji quad-LAN.

W projekcie kluczowa była również synchronizacja danych, szczególnie przy pracy z rozproszonymi sensorami. Dzięki wsparciu dla IEEE 1588 Precision Time Protocol (PTP) oraz kontrolerom Intel® Ethernet I226-IT i I219-LM możliwe było precyzyjne synchronizowanie znaczników czasowych pomiędzy geograficznie oddzielonymi odbiornikami.

Dodatkowo system został wyposażony w moduł LTE (M.2 3052 B-Key) i moduł Wi-Fi (mPCIe). LTE umożliwiło przesyłanie w czasie rzeczywistym numerów seryjnych UAV, pozycji GPS oraz alertów zagrożeń do centrum dowodzenia lotniska. Zaś Wi-Fi wsparło wymianę danych, w ramach rozproszonej sieci sensorów (topologia mesh).

Tak zaprojektowana architektura zapewniła nie tylko autonomiczne działanie prezentowanego tu systemu, ale również pełną integrację z infrastrukturą bezpieczeństwa lotniska.

Rezultat: wielowarstwowy system C-UAV bez zakłóceń operacyjnych

Warto jeszcze raz podkreślić, że przewagą prezentowanego tu systemu jest sposób neutralizacji zagrożenia. Dzięki wykorzystaniu manipulacji protokołem, może on przejąć kontrolę nad nieautoryzowanym UAV i bezpiecznie usunąć go ze strefy chronionej. Bez destabilizacji środowiska radiowego i wpływu na inne systemy operacyjne lotniska. Dodatkową wartością jest możliwość prowadzenia analizy powykonawczej. System rejestruje kluczowe dane identyfikacyjne UAV, dzięki czemu możliwe jest wparcie działań organów ścigania. Niniejsze studium udowadnia zatem, że systemy C-UAV mogą być skutecznie wdrażane w środowiskach krytycznych, bez generowania dodatkowego ryzyka operacyjnego.

Źródło: AAEON

Inne wpisy

Izolowane transmitery i splittery sygnałów Acromag

W aplikacjach przemysłowych liczy się nie tylko dokładność pomiaru, ale także szybkość uruchomienia i łatwość konfiguracji. Rozwiązania Acromag odpowiadają na te potrzeby. Umożliwiają szybką konfigurację przez USB z wykorzystaniem oprogramowania Windows® lub aplikacji Agility dla systemu Android. Oferta obejmuje…

CoreEnergy, CoreVolt 2 – nagradzane technologie Apacer dla niezawodnych systemów przemysłowych

Rozwój systemów edge AI, infrastruktury danych oraz aplikacji przemysłowych powoduje, że pamięć przestaje być jedynie komponentem o określonych parametrach. Coraz częściej staje się elementem krytycznym dla stabilności, wydajności i długoterminowego działania całego systemu. W tym kontekście szczególnego znaczenia nabierają technologie…

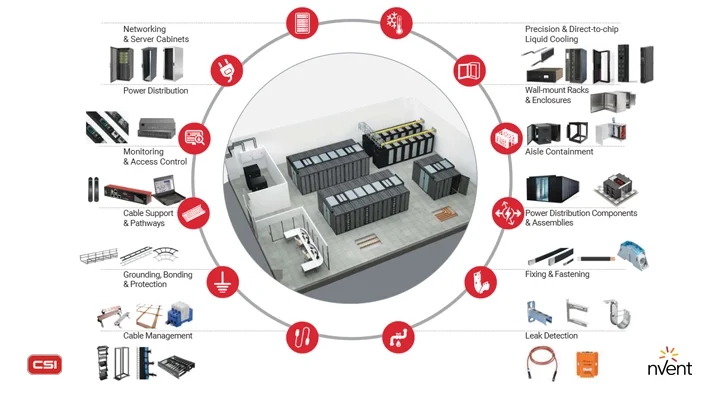

Jak zaprojektować system chłodzenia cieczą w data center?

System chłodzenia cieczą. Od klas ASHRAE po dobór CDU i symulację CFD System chłodzenia cieczą w data center to najpierw projekt, który zaczyna się od analizy mocy cieplnej generowanej w szafach rackowych. Dopiero później dobiera się urządzenia,…